[技术]Wireshark抓取的数据包提取文件

0x00 简介

本期主要会教大家如何从流量中还原出来文件。下面我将会用多种办法来讲解。

使用系统:Kali Linux

0x01 tcpxtract工具网络流量提取文件(方法1)

Kali Linux默认没有安装该工具,需要自己安装

安装命令:

sudo apt install tcpxtract

使用方法:

sudo tcpxtract -f filename.pcap

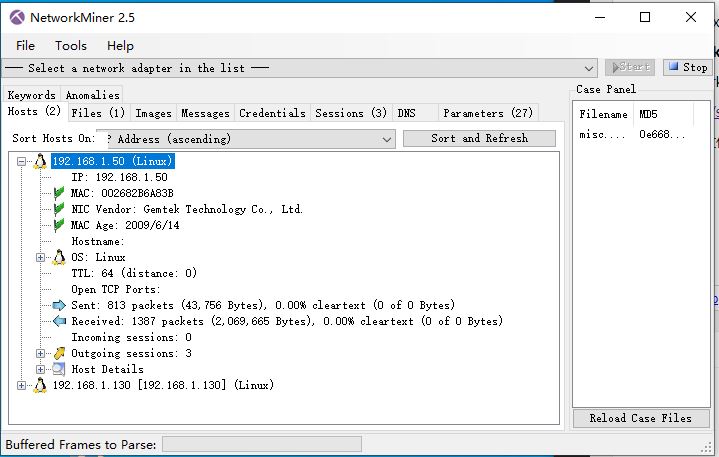

0x02 NetworkMiner工具(Windows系统)网络流量提取文件(方法2)

安装NetworkMiner

从 http://sourceforge.net/projects/networkminer/files/latest/download 下载

打开PCAP文件

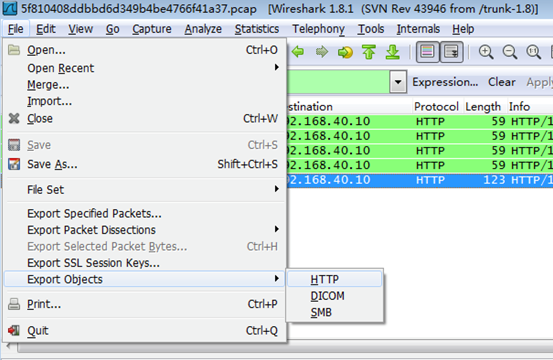

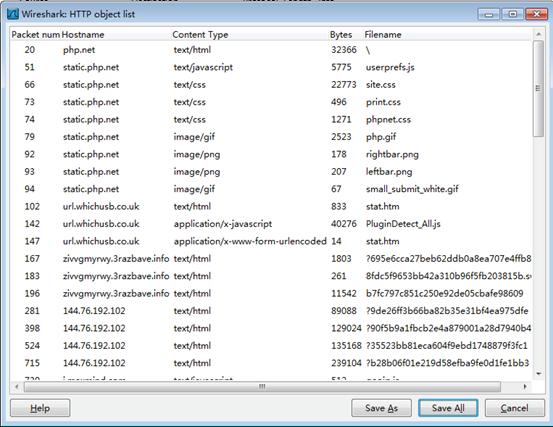

0x03 wireshark还原文件网络流量提取文件(方法3)

第一种方法:

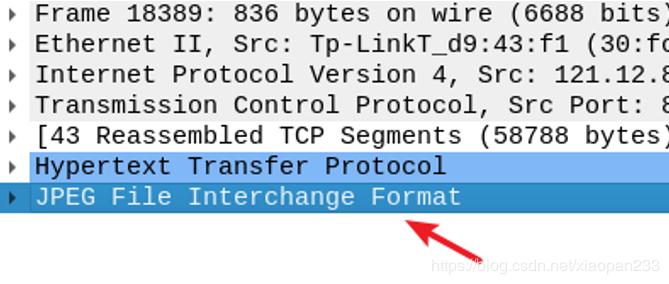

第二种方法

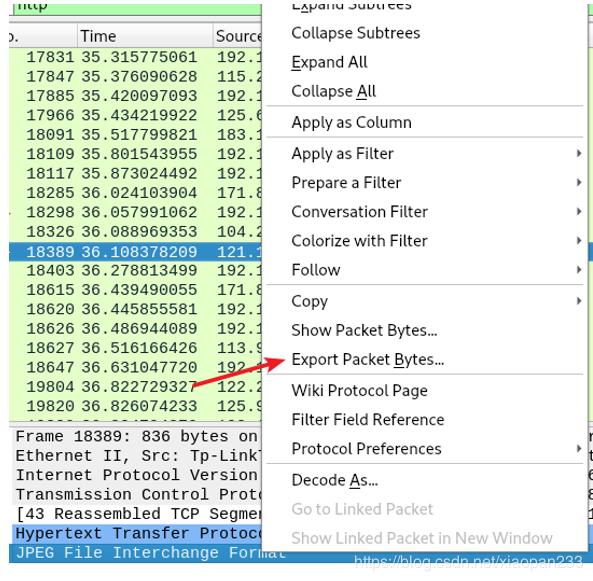

wireshark在指定的数据流中提取文件很简单。先选中要提取文件的数据包。wrieshark都会标明文件的类型。所以我们也就能够区分出这是一个什么类型的文件。

选中图片的数据一大行

右键,导出数据包

0x04 foremost工具网络流量提取文件(方法4)

还原文件

foremost -v -i filename.pcap

0x05 chaosreader工具网络流量提取文件(方法5)

默认Kali Linux没有安装工具,需要自行安装

安装命令

sudo apt install chaosreader

还原命令

chaosreader filename.pcap

0x06 binwalk工具网络流量提取文件(方法6)

binwalk是一个很好用的自动化分离文件的工具。它的参数有很多。但是最常用的就是-M和-e

-M 递归扫描一个文件

-e 自动提取已知文件类型

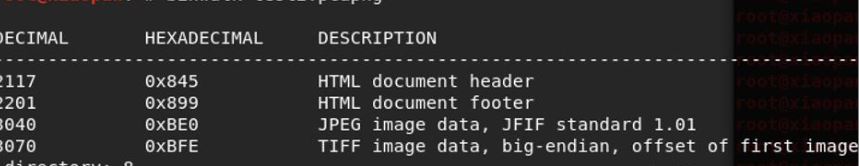

直接binwalk + 文件名 就是探测该文件中隐含的其他文件,然后使用命令提取文件

binwalk -e filename.pcap

0x07 binwalk工具网络流量提取文件(方法7)

既然自动化不能提供我们想要的。那么我们就自己手动控制吧。

dd是linux系统上的一个命令。并不是什么工具。它是用于在一个指定的块上拷贝文件。并根据需要转换。这个特性很适合我们提取文件。

提取文件的dd命令格式

dd if=源文件名 bs=1 skip=开始分离的字节数 of=输出文件名

参数解析:

if 输入文件名。即需要从中提取文件的文件

bs 设置同时读写块的大小。这里一般设置为1即可

skip 从文件开头跳过指定的块数后再开始拷贝。这个如果不理解怎么用不用紧张。接下来配合binwalk就明白了。

of 输出文件名。即提取完成后拷贝的文件名。

首先先binwalk探测一下文件。

假设我要提取箭头所指的那个文件。我们可以看到它的DECIMAL的值为16150512。我们构建这样的一个dd命令

dd if=test2.pcapng bs=1 skip=3040 of=test2.jpeg